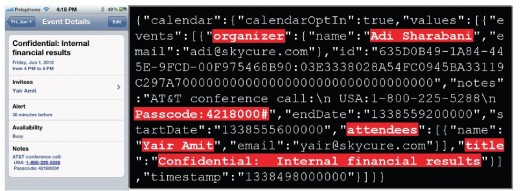

La empresa de seguridad Skycure Security ha descubierto que la aplicación LinkedIn para iOS recoge información del calendario del dispositivo (citas, direcciones de correo, notas adjuntas, etc.) y la envía sin codificar a los servidores de la compañía.

La funcionalidad del calendario es opcional y tiene que ser el propio usuario quien la active. Una vez hecho esto, cada vez que se abre la aplicación, ésta obtiene los datos de las citas en el calendario para los próximos 5 días y se los remite a LinkeIn.

El problema no es solo que esté recopilando esta información y enviándola sin el consentimiento del usuario, sino que, además, se mande sin codificar, lo que permite tener acceso a datos confidenciales como direcciones de correo, contraseñas, etc.

No es la primera vez que surge un problema de este tipo en aplicaciones de la App Store (es famoso el caso de Path). De hecho, Apple se vio obligada a modificar la guía de desarrollo para impedir que las aplicaciones accedan a información personal sin permiso del usuario. Sin embargo, parece que hay algunas app que han conseguido saltarse esta restricción.

LinkedIn ha respondido a esta polémica anunciando una próxima actualización de la aplicación.

La aplicación universal LinkedIn (enlace iTunes) está disponible en la App Store de manera gratuita

Vía: The Next Web