Esta semana la empresa de seguridad FireEye daba a conocer Masque Attack, una vulnerabilidad en iOS que permite instalar aplicaciones maliciosas reemplazando a otras legítimas. Este fallo de seguridad no afecta a aplicaciones del sistema, como Safari o Mail, pero sí a otras como Facebook, Twitter o Gmail.

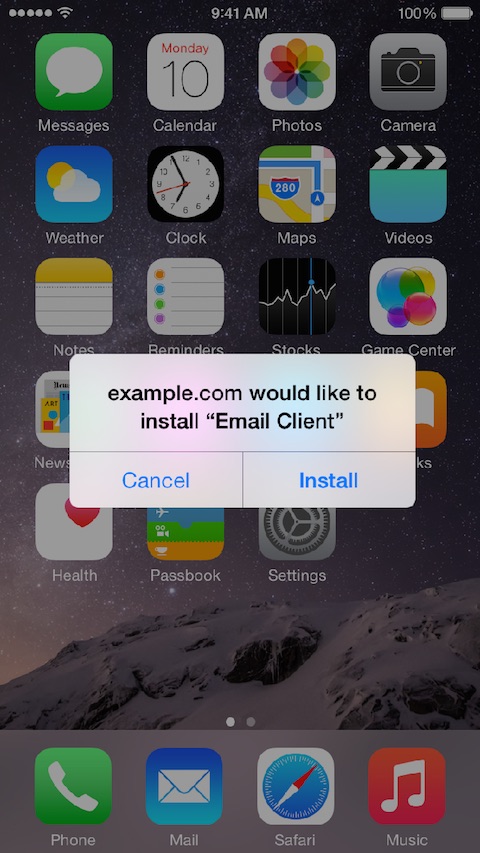

La instalación se tiene que hacer con autorización del usuario, que recibe una notificación en la pantalla del dispositivo indicando que se va a instalar una app determinada. Este mensaje engaña al usuario, haciéndole creer que la aplicación a instalar es una conocida, cuando en realidad va a ser reemplazada por una maliciosa. Pero, como decimos, es el usuario el que tiene que aprobar la instalación.

Y es en eso en lo que fundamenta Apple su respuesta. Tal y como ha comentado a iMore un portavoz de la compañía, la recomendación es que solo se instalen aplicaciones de fuentes conocidas y que se preste atención a los mensajes que aparecen en el proceso de instalación. Los usuarios corporativos solo deberían instalar apps desde las páginas web seguras de sus empresas. Apple señala además que no tiene constancia de que haya ningún usuario afectado por Masque Attack.

Apple ha publicado también una página de soporte detallando el proceso de instalación de aplicaciones de empresa.

Como siempre, y tal y como recuerda Apple, lo mejor en estos casos es aplicar el sentido común y solo instalar aplicaciones que sepamos de dónde proceden.

Vía: iMore

Acabo de comprar un ipad air 2 y me llevo la desilusion de que pongo la musica y se pone a vibrar esto un monton a parte de que la calidad del sonido ha bajado y es malisima. 709€ que me he gastado en ipad air 64 gb celular y no tiene solucion acojonante.

[…] que tiene que contar con la aprobación del usuario y que, tal y como ha reconocido Apple, todavía no ha afectado a nadie. Aun así, la compañía recomienda que solo instalemos aplicaciones procedentes de fuentes […]